Opis

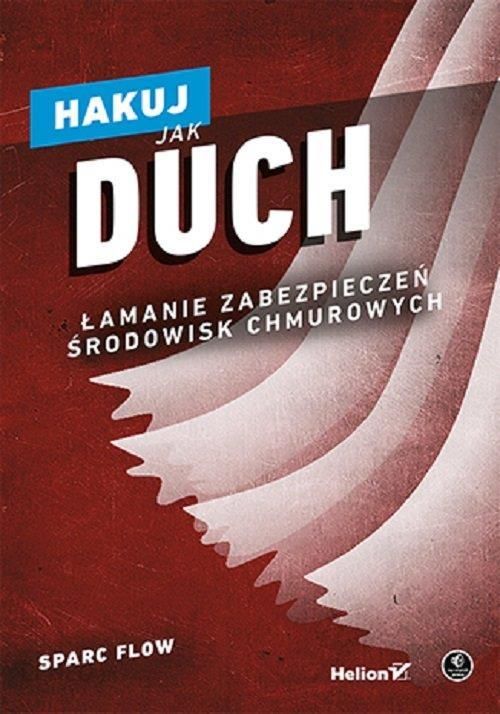

Rozwój technologii wymusza zmianę podejścia do zabezpieczania systemów. Jeszcze niedawno napastnicy prześlizgiwali się przez zapory sieciowe i uzyskiwali dostęp do wewnętrznych zasobów firmy. Skanowali sieć, tunelowali ruch sieciowy, wstrzykiwali złośliwy kod. Obecnie, jako że coraz więcej podmiotów pracuje w odpornym środowisku opartym na chmurze, rozwijanym na bazie modelu DevOps, także napastnicy są zmuszeni zmienić styl pracy. I napastnik, i pentester muszą myśleć jak projektant systemu, aby…

Kategoria: Podręczniki szkolne

Producent:

spank, chanel 5, sroka o, chris norman, zamrażarka skrzyniowa, tuwim wiersze, dye, macdonald, upadły anioł, rządzi, świeczki zapachowe, enchantimals lalka, rich armitage

yyyyy

![Nowe język polski Ponad słowami podręcznik klasa 4 liceum i technikum zakres podstawowy i rozszerzony 63352 [KSIĄŻKA]](https://trafalgar.pl/wp-content/uploads/2022/08/i-nowe-jezyk-polski-ponad-slowami-podrecznik-klasa-4-liceum-i-technikum-zakres-podstawowy-i-rozszerzony-63352-ksiazka-300x300.jpg)